أمن التجارة الإلكترونية: في ظل التنامي المتسارع للتجارة الإلكترونية، بات أمنها هاجسًا رئيسيًا يُؤرّق أصحاب المتاجر الإلكترونية. تزداد خطورة هجمات الأمن السيبراني مع ازدياد حجم البيانات الحساسة التي تُخزّن وتُدار عبر الإنترنت، ممّا يُهدد سرية معلومات العملاء وسلامة معاملاتهم المالية، ناهيك عن تعرّض سمعة المتجر الإلكتروني للضرر.

ما هو أمن التجارة الإلكترونية؟

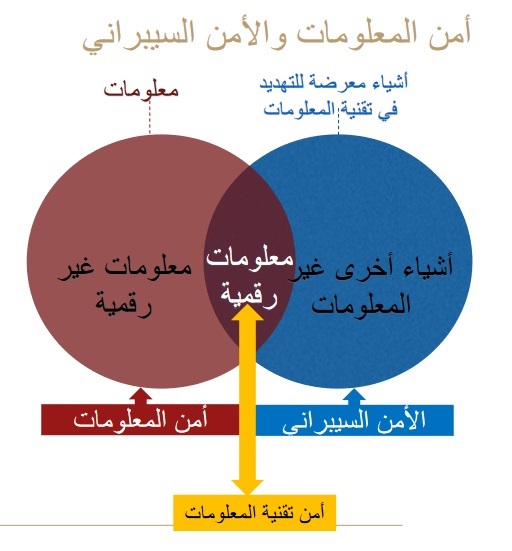

يُشير أمن التجارة الإلكترونية إلى مجموعة من الإجراءات والممارسات التي تهدف إلى حماية المتاجر الإلكترونية من التهديدات السيبرانية بأنواعها المختلفة. ويشمل ذلك:

- حماية البيانات: تشفير بيانات العملاء الحساسة، مثل معلومات الدفع والبيانات الشخصية، لمنع سرقتها أو تسريبها.

- تأمين الشبكات: حماية شبكات المتجر الإلكتروني من الاختراقات والهجمات الضارة باستخدام جدران الحماية وبرامج مكافحة الفيروسات.

- المصادقة: التحقق من هوية العملاء عند إجراء المعاملات لمنع الاحتيال.

- التوعية: تثقيف العملاء حول مخاطر الأمن السيبراني وكيفية حماية أنفسهم.

أهمية أمن التجارة الإلكترونية:

- حماية العملاء: ضمان سلامة بياناتهم المالية والشخصية.

- بناء الثقة: تعزيز ثقة العملاء في المتجر الإلكتروني، ممّا يُشجّعهم على الشراء.

- حماية السمعة: تجنّب الضرر الذي قد يلحق بسمعة المتجر الإلكتروني نتيجة هجمات

- الحفاظ على استمرارية العمل: ضمان استمرارية عمل المتجر الإلكتروني دون انقطاع.

كيف تحمي متجرك الإلكتروني من هجمات الأمن السيبراني؟

1- استخدم بروتوكولات أمان قوية:

في عالم الإنترنت، تُصبح بياناتنا أكثر عرضةً للهجمات والتهديدات السيبرانية. لحماية هذه البيانات، تُستخدم بروتوكولات الأمان التي تُشكل طبقات دفاعية تُشفّر الاتصالات وتُصادق الهويات وتُحافظ على سرية المعلومات.

ما هي بروتوكولات الأمان؟

بروتوكولات الأمان هي مجموعات من القواعد والإجراءات المُحددة لتأمين الاتصالات والبيانات على الشبكات. تُحدد هذه البروتوكولات كيفية تشفير المعلومات، وكيفية التحقق من صحة الهويات، وكيفية التأكد من سلامة الاتصالات.

أهمية بروتوكولات الأمان:

- حماية البيانات: تشفير المعلومات يمنع الوصول غير المُصرّح به إليها، ويُحافظ على سرية بياناتك.

- ضمان صحة الهويات: التحقق من صحة الهويات يمنع انتحال الشخصية والاحتيال.

- الحفاظ على سلامة الاتصالات: تأمين الاتصالات يمنع التنصت على المحادثات وسرقة المعلومات.

أمثلة على بروتوكولات الأمان القوية:

- HTTPS: بروتوكول نقل النص الفرعي الآمن، يُستخدم لتشفير الاتصالات بين المتصفحات ومواقع الويب.

- TLS: طبقة النقل الآمنة، خليفة بروتوكول SSL، يُستخدم لتشفير الاتصالات بين التطبيقات والخوادم.

- SSH: الغطاء الآمن، بروتوكول يُستخدم لتوفير اتصال آمن عن بعد بين أجهزة الكمبيوتر.

- IPsec: بروتوكول أمان الإنترنت، يُستخدم لتوفير اتصال آمن بين أجهزة الشبكة.

2 – قم بتحديث البرامج بشكل دوري:

يُعدّ تحديث برامج المتجر الإلكتروني خطوةً أساسيةً لضمان أمنه وحماية بيانات العملاء.

ما هي أهمية تحديث برامج المتجر الإلكتروني؟

- سدّ الثغرات الأمنية: تُصدر الشركات المُطوّرة للبرامج تحديثات بشكلٍ منتظمٍ لإصلاح الثغرات الأمنية التي يتمّ اكتشافها. إذا لم تقُم بتحديث برامج متجرك الإلكتروني، فستظلّ هذه الثغرات مفتوحةً للاستغلال من قبل المُقرصنين.

- تحسين الأداء: تُقدّم التحديثات أحيانًا تحسيناتٍ لأداء البرامج، مما يُؤدّي إلى تسريع عمل متجرك الإلكتروني وتحسين تجربة العملاء.

- الحصول على ميزات جديدة: تُقدّم التحديثات أحيانًا ميزاتٍ جديدةً لمتجرك الإلكتروني، مما يُمكنّك من تقديم خدماتٍ أفضل لعملائك وجذب عملاء جدد.

ما هي البرامج التي يجب تحديثها؟

- نظام إدارة المحتوى (CMS): نظام إدارة المحتوى هو البرنامج الذي يُستخدم لبناء وإدارة متجرك الإلكتروني. تأكد من تحديث نظام إدارة المحتوى إلى أحدث إصدار.

- الإضافات: الإضافات هي برامج تُضاف إلى نظام إدارة المحتوى لتوفير ميزاتٍ جديدة. تأكد من تحديث جميع الإضافات التي تستخدمها.

- القوالب: القوالب هي تصميمات جاهزة للمتاجر الإلكترونية. تأكد من تحديث القالب الذي تستخدمه.

- المكونات: المكونات هي أجزاء من البرامج تُستخدم لتوفير وظائفٍ محددة. تأكد من تحديث جميع المكونات التي تستخدمها.

نصائح لتحديث برامج المتجر الإلكتروني:

- قم بإنشاء نسخة احتياطية: قبل تحديث أي برنامج، تأكد من إنشاء نسخة احتياطية من بيانات متجرك الإلكتروني.

- اقرأ تعليمات التحديث: تأكد من قراءة تعليمات التحديث بعناية قبل تثبيته.

- تحديث البرامج بشكل دوري: تأكد من تحديث جميع برامج متجرك الإلكتروني بشكلٍ دوري.

- استخدم مصدرًا موثوقًا: تأكد من تنزيل التحديثات من مصدرٍ مُوثوقٍ.

3 – استخدم كلمات مرور قوية:

في التجارة الإلكترونية، يُعدّ أمن حسابات العملاء أمرًا بالغ الأهمية. تُعدّ كلمات المرور القوية أحد أهمّ عناصر الأمان هذه.

ما هي كلمات المرور القوية؟

- كلمات مرور قوية: هي كلمات مرور طويلة (12 حرفًا على الأقل) وتحتوي على مزيجٍ من الحروف الكبيرة والصغيرة والأرقام والرموز.

- كلمات مرور فريدة: يجب أن تكون كل كلمة مرور مختلفة عن جميع كلمات المرور الأخرى التي يستخدمها المستخدم.

لماذا من المهم استخدام كلمات مرور قوية؟

- حماية الحسابات: تُساعد كلمات المرور القوية على حماية حسابات العملاء من الوصول غير المُصرّح به.

- منع الاحتيال: تُساعد كلمات المرور القوية على منع الاحتيال وسرقة الهوية.

- حماية البيانات: تُساعد كلمات المرور القوية على حماية بيانات العملاء الخاصة.

نصائح لإنشاء كلمات مرور قوية:

- استخدم مزيجًا من الحروف الكبيرة والصغيرة والأرقام والرموز: سيجعل ذلك كلمة المرور أكثر صعوبة على التخمين.

- لا تستخدم معلومات شخصية: لا تستخدم معلومات شخصية مثل تاريخ ميلادك أو عنوان سكنك في كلمة المرور الخاصة بك.

- لا تستخدم نفس كلمة المرور لأكثر من حساب واحد: إذا تمّ اختراق حساب واحد، فستكون جميع حساباتك الأخرى معرضة للخطر.

- استخدم مدير كلمات المرور: يمكن أن يساعدك مدير كلمات المرور في إنشاء وإدارة كلمات مرور قوية لجميع حساباتك.

نصائح لعملائك حول استخدام كلمات مرور قوية:

- شجّع عملائك على استخدام كلمات مرور قوية.

- قدّم نصائح حول كيفية إنشاء كلمات مرور قوية.

- استخدم تقنية CAPTCHA لمنع الوصول غير المُصرّح به.

- راقب نشاط الحساب للكشف عن أي نشاط مشبوه.

4 – راقب نشاط المتجر الإلكتروني:

مراقبة نشاط المتجر الإلكتروني خطوةً أساسيةً لضمان أمنه وكشفه عن أي نشاط مشبوه قد يُهدّد بيانات العملاء أو سلامة المتجر.

ما هي فوائد مراقبة نشاط المتجر الإلكتروني؟

- كشف الاحتيال: يمكن أن تُساعد مراقبة نشاط المتجر الإلكتروني في كشف عمليات الاحتيال وسرقة الهوية.

- منع التسريبات: يمكن أن تُساعد مراقبة نشاط المتجر الإلكتروني في منع تسريبات البيانات.

- تحسين تجربة العملاء: يمكن أن تُساعد مراقبة نشاط المتجر الإلكتروني في تحسين تجربة العملاء من خلال رصد أي مشكلات أو أخطاء قد تُؤثّر على تجربتهم.

ما هي أنواع النشاط التي يجب مراقبتها؟

- عمليات تسجيل الدخول: راقب عمليات تسجيل الدخول للكشف عن أي نشاط مشبوه، مثل محاولات تسجيل الدخول الفاشلة أو استخدام كلمات مرور ضعيفة.

- نشاط الشراء: راقب نشاط الشراء للكشف عن أي عمليات احتيال أو سلوك غير طبيعي.

- نشاط الحساب: راقب نشاط الحساب للكشف عن أي تغييرات مشبوهة، مثل تغييرات في معلومات الحساب أو كلمة المرور.

- نشاط النظام: راقب نشاط النظام للكشف عن أي نشاط غير طبيعي، مثل زيادة في حركة الشبكة أو أخطاء في النظام.

نصائح لمراقبة نشاط المتجر الإلكتروني:

- استخدم أداة مراقبة: هناك العديد من أدوات مراقبة المتاجر الإلكترونية المتوفرة التي يمكنها مساعدتك في مراقبة نشاط متجرك.

- حدد قواعد تنبيه: حدد قواعد تنبيه لإعلامك بأي نشاط مشبوه.

- تحقق من التنبيهات بانتظام: تأكد من التحقق من التنبيهات بانتظام والردّ عليها بشكل مناسب.

- قم بتدريب موظفيك: درب موظفيك على كيفية مراقبة نشاط المتجر الإلكتروني وكيفية الإبلاغ عن أي نشاط مشبوه.

5 – ضع خطة استجابة للحوادث:

في عالم التجارة الإلكترونية، لا تُعدّ خروقات الأمن الأمر الذي يُمكن تجنّبه. لذلك، من الضروري أن يكون لديك خطة استجابة للحوادث لتحديد الخطوات الواضحة التي يجب اتباعها في حالة وقوع خرق.

ما هي خطة استجابة الحوادث؟

خطة استجابة الحوادث هي وثيقة تحدد الخطوات التي يجب اتباعها في حالة وقوع خرق الأمن. تُساعد هذه الخطط على تخفيف أثر الخرق وإعادة تشغيل العمل بشكل سريع.

ما هي مكونات خطة استجابة الحوادث؟

- تحديد الفريق: حدد أعضاء الفريق الذين سيكونون مسؤولين عن الاستجابة للحادث.

- تقييم الضرر: حدد نطاق الخرق وأي بيانات أو أنظمة تأثرت.

- احتواء الخطر: اتّخذ الخطوات لمنع انتشار الخرق وإلحاق مزيد من الضرر.

- القضاء على الخطر: قم بإزالة التهديد الذي سبب الخرق.

- استعادة البيانات: استرد أي بيانات تأثرت ب الخرق.

- الإبلاغ عن الحادث: أبلغ الجهات المختصة ب الخرق وفقًا ل المتطلبات القانونية.

- التحليل وإعادة التقييم: قم ب تحليل الخرق وحدد ما يمكن فعله لمنع وقوع حوادث مماثلة في المستقبل.

نصائح لوضع خطة استجابة للحوادث:

- قم بإنشاء خطة: قم ب إنشاء خطة استجابة للحوادث و اختبرها بانتظام.

- درب موظفيك: درب موظفيك على كيفية الاستجابة ل الحوادث.

- احتفظ بمعلومات الاتصال: احتفظ بمعلومات الاتصال بجميع أعضاء الفريق الذين سيكونون مسؤولين عن الاستجابة ل الحادث.

- كن مستعدًا للتواصل: كن مستعدًا ل التواصل مع العملاء والجمهور في حالة وقوع خرق.

- تعلم من أخطائك: قم ب تقييم الخرق وحدد ما يمكن فعله لمنع وقوع حوادث مماثلة في المستقبل.

نصائح إضافية لأمن التجارة الإلكترونية:

اختر شركة استضافة موثوقة: يُعدّ اختيار شركة استضافة مُوثوقة خطوةً أساسيةً لضمان أمن بيانات العملاء ومتع تجربة مُستقرة ل المتجر.

ما هي أهمية اختيار شركة استضافة موثوقة؟

- أمان البيانات: توفر شركات الاستضافة الموثوقة ميزات أمان قوية لحماية بيانات العملاء من الوصول غير المُصرّح به والهجمات السيبرانية.

- أداء مُستقر: تُقدم شركات الاستضافة الموثوقة خوادم مُستقرة وسريعة لضمان أداء مُمتاز ل متجرك الإلكتروني.

- دعم فني: توفر شركات الاستضافة الموثوقة دعمًا فنيًا مُتّسمًا بالكفاءة ل مساعدتك في حل أي مشكلات قد تواجهها.

ما هي ميزات الأمان التي يجب البحث عنها في شركة الاستضافة؟

- تشفير SSL: يُوفر تشفير SSL طبقة إضافية من الأمان ل بيانات العملاء أثناء نقلها بين المتصفح وخادم الويب.

- جدار حماية: يُساعد جدار الحماية على منع الوصول غير المُصرّح به إلى خوادم الاستضافة.

- برامج مكافحة الفيروسات: تُساعد برامج مكافحة الفيروسات على حماية خوادم الاستضافة من البرامج الضارة.

- نسخ احتياطي: توفر شركات الاستضافة الموثوقة خدمات نسخ احتياطي منتظمة ل بياناتك.

- مراقبة الشبكة: تُراقب شركات الاستضافة الموثوقة شبكاتها باستمرار ل اكتشاف أي نشاط مشبوه.

نصائح لاختيار شركة استضافة موثوقة:

- اقرأ التعليقات: اقرأ تعليقات العملاء عن شركات الاستضافة المختلفة قبل اتخاذ قرارك.

- قارن الميزات: قارن ميزات الأمان والأسعار التي تقدمها شركات الاستضافة المختلفة.

- تأكد من توافق الخدمات: تأكد من أن خدمات الاستضافة متوافقة مع احتياجاتك و متطلبات متجرك الإلكتروني.

- اسأل عن الدعم: اسأل عن خدمات الدعم الفني التي تقدمها شركة الاستضافة.

أمثلة على شركات استضافة موثوقة توفر ميزات أمان قوية:

من المهم ملاحظة أن أفضل شركة استضافة لك ستعتمد على احتياجاتك ومتطلباتك الخاصة. تأكد من إجراء بحثك ومقارنة الميزات والأسعار قبل اتخاذ قرار.

إليك بعض أمثلة شركات الاستضافة الموثوقة التي تقدم ميزات أمان قوية:

- Bluehost:توفر Bluehost مجموعة متنوعة من خطط الاستضافة المشتركة واستضافة VPS واستضافة WordPress، بالإضافة إلى ميزات أمان قوية مثل تشفير SSL وجدار حماية التطبيقات وبرامج مكافحة الفيروسات.

- HostGator:تقدم HostGator أيضًا مجموعة متنوعة من خطط الاستضافة، بالإضافة إلى ميزات أمان قوية مثل تشفير SSL وجدار حماية الشبكة وبرامج مكافحة الفيروسات.

- InMotion Hosting:تُعرف InMotion Hosting بأدائها السريع ودعمها العملاء الممتاز، كما أنها توفر ميزات أمان قوية مثل تشفير SSL وجدار حماية التطبيقات وبرامج مكافحة الفيروسات.

- SiteGround:تُعد SiteGround خيارًا جيدًا للشركات الصغيرة والمتوسطة الحجم، كما أنها توفر ميزات أمان قوية مثل تشفير SSL وجدار حماية التطبيقات وبرامج مكافحة الفيروسات.

- A2 Hosting:تقدم A2 Hosting مجموعة متنوعة من خطط الاستضافة بأسعار معقولة، بالإضافة إلى ميزات أمان قوية مثل تشفير SSL وجدار حماية الشبكة وبرامج مكافحة الفيروسات.

عند اختيار شركة استضافة، تأكد من مراعاة العوامل التالية:

- ميزات الأمان: تأكد من أن شركة الاستضافة توفر ميزات أمان قوية مثل تشفير SSL وجدار حماية التطبيقات وبرامج مكافحة الفيروسات.

- الأداء: اختر شركة استضافة ذات سجل ثابت من الأداء الموثوق والسرعة العالية.

- الدعم: تأكد من أن شركة الاستضافة تقدم دعمًا عملاء ممتازًا في حال واجهت أي مشكلات.

- السعر: قارن الأسعار بين شركات الاستضافة المختلفة قبل اتخاذ قرار.

- احتياجاتك: تأكد من أن شركة الاستضافة توفر الميزات التي تلبي احتياجاتك الخاصة.

باستثمار الوقت في اختيار شركة استضافة موثوقة، يمكنك ضمان حماية بياناتك والحصول على تجربة ممتازة لمتجرك الإلكتروني.

استخدم برنامج مكافحة الفيروسات:

تثبيت برنامج مكافحة الفيروسات على خوادم المتجر الإلكتروني خطوة أساسية لحماية بيانات العملاء ومنع الوصول غير المُصرّح به إلى الشبكات.

ما هي فوائد تثبيت برنامج مكافحة الفيروسات على خوادم المتجر الإلكتروني؟

- منع البرامج الضارة: يساعد برنامج مكافحة الفيروسات على منع انتشار البرامج الضارة على خوادم المتجر الإلكتروني، التي يمكن أن تُلحق الضرر بالبيانات أو تُعطل عمل المتجر.

- حماية بيانات العملاء: يساعد برنامج مكافحة الفيروسات على حماية بيانات العملاء من السرقة أو الوصول غير المُصرّح به.

- تحسين أداء المتجر: يمكن أن يساعد برنامج مكافحة الفيروسات على تحسين أداء المتجر الإلكتروني من خلال إزالة البرمجيات الضارة التي يمكن أن تُثقل كاهل الخوادم.

ما هي الخطوات الأساسية لتثبيت برنامج مكافحة الفيروسات على خوادم المتجر الإلكتروني؟

- اختر برنامج مكافحة الفيروسات: هناك العديد من برامج مكافحة الفيروسات المتوفرة في السوق. تأكد من اختيار برنامج يتناسب مع احتياجاتك وميزانيتك.

- قم بتثبيت البرنامج: اتبع تعليمات التثبيت المرفقة مع برنامج مكافحة الفيروسات.

- قم بتحديث تعريفات الفيروسات: تأكد من إبقاء تعريفات الفيروسات مُحدّثة بانتظام للحصول على أفضل حماية ممكنة.

- قم بجدولة المسح الضريبي: قم بجدولة برنامج مكافحة الفيروسات ل إجراء مسح ضريبي منتظم على خوادم المتجر الإلكتروني.

- راقب النتائج: راقب نتائج المسح الضريبي ل التأكد من أن برنامج مكافحة الفيروسات يعمل بشكل فعال.

أفضل برامج مكافحة الفيروسات على خوادم المتجر الإلكتروني:

من المهم ملاحظة أن أفضل برنامج مكافحة الفيروسات لك سيعتمد على احتياجاتك ومتطلباتك الخاصة. تأكد من إجراء بحثك ومقارنة الميزات والأسعار قبل اتخاذ قرار.

إليك بعض أمثلة برامج مكافحة الفيروسات الشائعة المستخدمة على خوادم المتجر الإلكتروني:

- Comodo Antivirus for Linux:يُعد Comodo Antivirus for Linux خيارًا شائعًا لمتاجر التجارة الإلكترونية التي تعمل على أنظمة تشغيل Linux، حيث يوفر ميزات أمان قوية وسهولة الاستخدام.

- ClamAV:ClamAV هو برنامج مكافحة فيروسات مجاني ومفتوح المصدر متاح لأنظمة تشغيل Linux و Windows و macOS، ويُعد خيارًا جيدًا للمتاجر ذات الميزانية المحدودة.

- ZScanner: ZScanner هو برنامج مكافحة فيروسات آخر مجاني ومفتوح المصدر متاح لأنظمة تشغيل Linux، ويُعرف بسرعته وكفاءته.

- Imunify360:Imunify360 هو حل أمان شامل يوفر حماية من البرامج الضارة والهجمات الإلكترونية وبرامج التجسس، بالإضافة إلى ميزات إدارة الأمان الأخرى.

- SiteLock:SiteLock هو حل أمان آخر شامل يوفر حماية من البرامج الضارة والهجمات الإلكترونية وبرامج التجسس، بالإضافة إلى ميزات إدارة الأمان الأخرى.

عند اختيار برنامج مكافحة الفيروسات لخوادم متجرك الإلكتروني، تأكد من مراعاة العوامل التالية:

- ميزات الأمان: تأكد من أن برنامج مكافحة الفيروسات يوفر ميزات أمان قوية مثل الحماية من البرامج الضارة والهجمات الإلكترونية وبرامج التجسس.

- الأداء: اختر برنامج مكافحة الفيروسات الذي لا يؤثر على أداء خوادم متجرك الإلكتروني.

- الدعم: تأكد من أن برنامج مكافحة الفيروسات يوفر دعمًا عملاء ممتازًا في حال واجهت أي مشكلات.

- السعر: قارن الأسعار بين برامج مكافحة الفيروسات المختلفة قبل اتخاذ قرار.

- احتياجاتك: تأكد من أن برنامج مكافحة الفيروسات يوفر الميزات التي تلبي احتياجاتك الخاصة.

باستثمار الوقت في اختيار برنامج مكافحة الفيروسات المناسب، يمكنك ضمان حماية بياناتك والحصول على تجربة ممتازة لمتجرك الإلكتروني.

الاستمرار في مراقبة التهديدات:

من المهم ليس فقط تثبيت برنامج مكافحة الفيروسات، ولكن أيضًا مراقبة التهديدات الناشئة بشكل مستمر.

- راقب تقارير برنامج مكافحة الفيروسات: راجع تقارير برنامج مكافحة الفيروسات بانتظام لمعرفة أي نشاط مشبوه.

- كن على دراية بآخر التهديدات: ابق على اطلاع على أحدث التهديدات الأمنية والبرامج الضارة.

- قم بتحديث برنامج مكافحة الفيروسات: تأكد من تحديث برنامج مكافحة الفيروسات وتعريفات الفيروسات بانتظام.

- قم بتطبيق تصحيحات الأمان: قم بتطبيق أي تصحيحات أمان تصدرها شركة البرمجيات.

نصائح إضافية:

- استخدم جدار حماية: استخدم جدار حماية لمنع الوصول غير المُصرّح به إلى خوادم المتجر الإلكتروني.

- قم بتعليم موظفيك: درب موظفيك على مخاطر البرامج الضارة وكيفية استخدام برنامج مكافحة الفيروسات بشكل فعال.

قم بعمل نسخ احتياطي منتظم:

إلنسخ الاحتياطي المنتظم لبيانات المتجر الإلكتروني خطوة أساسية لحماية بيانات العملاء ومنع فقدان البيانات في حال حدوث عطل في الخوادم أو هجوم إلكتروني.

فوائد إجراء نسخ احتياطي منتظم لبيانات المتجر الإلكتروني

- منع فقدان البيانات: يساعد إجراء نسخ احتياطي منتظم ل بيانات المتجر الإلكتروني على منع فقدان البيانات في حال حدوث عطل في الخوادم أو هجوم إلكتروني.

- استعادة البيانات: يمكن استخدام نسخ الاحتياطي ل استعادة بيانات المتجر الإلكتروني في حال تعرضها للتلف أو الحذف.

- تحسين الاسترداد في حالة الكوارث: يمكن أن يساعد إجراء نسخ احتياطي منتظم ل بيانات المتجر الإلكتروني على تحسين الاسترداد في حالة الكوارث.

أنواع نسخ البيانات الاحتياطية

- النسخ الاحتياطي الكامل: يُشمل النسخ الاحتياطي الكامل جميع بيانات المتجر الإلكتروني.

- النسخ الاحتياطي التفاضلي: يُشمل النسخ الاحتياطي التفاضلي جميع التغييرات التي حدثت على بيانات المتجر الإلكتروني منذ آخر نسخ احتياطي كامل.

- النسخ الاحتياطي التراكمي: يُشمل النسخ الاحتياطي التراكمي جميع التغييرات التي حدثت على بيانات المتجر الإلكتروني منذ آخر نسخ احتياطي تفاضلي.

أفضل طريقة لإجراء نسخ احتياطي لبيانات المتجر الإلكتروني

استخدم خدمة نسخ احتياطي سحابية:

أفضل خدمة نسخ احتياطي سحابية لك ستعتمد على احتياجاتك ومتطلباتك الخاصة. تأكد من إجراء بحثك ومقارنة الميزات والأسعار قبل اتخاذ قرار.

إليك بعض أمثلة خدمات النسخ الاحتياطي السحابية الشائعة المستخدمة لمتاجر التجارة الإلكترونية:

- Dropbox Business:توفر Dropbox Business حلولاً قوية للنسخ الاحتياطي السحابي للشركات، بما في ذلك التشفير من طرف إلى طرف والمزامنة التلقائية واستعادة الملفات المحذوفة.

- Google Drive for Business:يوفر Google Drive for Business مساحة تخزين سحابية آمنة وقابلة للتطوير مع ميزات قوية للتعاون وإدارة الملفات.

- IDrive:تقدم IDrive خططًا بأسعار معقولة لنسخ البيانات الاحتياطي السحابي، بما في ذلك التخزين غير المحدود ونقل البيانات المجاني ودعم العملاء على مدار 24 ساعة في اليوم، 7 أيام في الأسبوع.

- CrashPlan:يوفر CrashPlan حلولاً قوية للنسخ الاحتياطي السحابي للشركات والأفراد، بما في ذلك النسخ الاحتياطي المحلي والسحابي والتشفير من طرف إلى طرف واستعادة البيانات السريعة.

- Backblaze:تقدم Backblaze خططًا بأسعار معقولة لنسخ البيانات الاحتياطي السحابي غير المحدود، مع ميزات مثل النسخ الاحتياطي التلقائي واستعادة الملفات المحذوفة ودعم العملاء على مدار 24 ساعة في اليوم، 7 أيام في الأسبوع.

كيف تختارخدمة نسخ احتياطي سحابية

عند اختيار خدمة نسخ احتياطي سحابية لبيانات متجرك الإلكتروني، تأكد من مراعاة العوامل التالية:

- ميزات النسخ الاحتياطي: تأكد من أن خدمة النسخ الاحتياطي السحابية توفر الميزات التي تحتاجها، مثل النسخ الاحتياطي التلقائي واستعادة الملفات المحذوفة والتخزين غير المحدود.

- الأمان: تأكد من أن خدمة النسخ الاحتياطي السحابية توفر ميزات أمان قوية، مثل التشفير من طرف إلى طرف.

- سهولة الاستخدام: تأكد من أن خدمة النسخ الاحتياطي السحابية سهلة الاستخدام والإعداد.

- السعر: قارن الأسعار بين خدمات النسخ الاحتياطي السحابية المختلفة قبل اتخاذ قرار.

- الدعم: تأكد من أن خدمة النسخ الاحتياطي السحابية توفر دعمًا عملاء ممتازًا.

بالإضافة إلى أمثلة خدمات النسخ الاحتياطي السحابية المذكورة أعلاه، إليك بعض العوامل الإضافية التي يجب مراعاتها:

- حجم بيانات المتجر الإلكتروني: تأكد من اختيار خدمة نسخ احتياطي سحابية توفر مساحة تخزين كافية لبيانات متجرك الإلكتروني.

- تردد النسخ الاحتياطي: حدد عدد المرات التي تريد فيها إجراء نسخ احتياطي لبيانات متجرك الإلكتروني واختر خدمة نسخ احتياطي سحابية توفر خيارات جدولة مناسبة.

- متطلبات استرداد البيانات: فكر في كيفية استرداد بياناتك في حال حدوث كارثة واختر خدمة نسخ احتياطي سحابية توفر خيارات استرداد مناسبة.

من خلال تقييم احتياجاتك بعناية ومقارنة الميزات والأسعار، يمكنك اختيار خدمة النسخ الاحتياطي السحابية المثالية لحماية بيانات متجرك الإلكتروني.

استخدم حل نسخ احتياطي محلي:

يعتبر استخدام حل نسخ احتياطي محلي خيارًا جيدًا لمتاجر التجارة الإلكترونية التي تريد المزيد من التحكم في بياناتها

فوائد استخدام حل نسخ احتياطي محلي

- المزيد من التحكم: باستخدام حل نسخ احتياطي محلي، يكون لديك المزيد من التحكم في بياناتك، حيث يمكنك تخزينها في موقع مادي تحت سيطرتك.

- الأمان: يمكن أن يكون حل النسخ الاحتياطي المحلي أكثر أمانًا من حل النسخ الاحتياطي السحابي، حيث لا يتعين عليك الاعتماد على جهة خارجية لتأمين بياناتك.

- التكلفة: يمكن أن يكون حل النسخ الاحتياطي المحلي أرخص من حل النسخ الاحتياطي السحابي على المدى الطويل، خاصة بالنسبة لمتاجر التجارة الإلكترونية ذات البيانات الكبيرة.

ما هي أنواع حلول النسخ الاحتياطي المحلية؟

- محرك أقراص ثابت خارجي: يعدّ محرك الأقراص الثابت الخارجي خيارًا بسيطًا وبأسعار معقولة لنسخ البيانات الاحتياطي المحلي.

- جهاز تخزين متصل بالشبكة (NAS): يُعدّ جهاز NAS خيارًا جيدًا لمتاجر التجارة الإلكترونية التي تحتاج إلى حل نسخ احتياطي محلي أكثر قابلية للتطوير.

- حل النسخ الاحتياطي على مستوى المؤسسة: تُعدّ حلول النسخ الاحتياطي على مستوى المؤسسة خيارًا جيدًا لمتاجر التجارة الإلكترونية الكبيرة ذات احتياجات النسخ الاحتياطي المعقدة.

أفضل طريقة لاستخدام حل نسخ احتياطي محلي لبيانات المتجر الإلكتروني

- اختر حل النسخ الاحتياطي المناسب: تأكد من اختيار حل النسخ الاحتياطي المحلي الذي يلبي احتياجاتك ومتطلباتك.

- جدول النسخ الاحتياطي: تأكد من جدول نسخ بيانات المتجر الإلكتروني بانتظام.

- اختبار النسخ الاحتياطي: تأكد من اختبار نسخك الاحتياطية بانتظام للتأكد من إمكانية استعادة بياناتك.

- تأمين النسخ الاحتياطي: تأكد من تأمين نسخك الاحتياطي لمنع الوصول غير المصرح به.

- جدول النسخ الاحتياطي: تأكد من جدول النسخ الاحتياطي ل بيانات المتجر الإلكتروني بانتظام.

- تدرب على التوعية الأمنية: درب موظفيك على مخاطر الأمن السيبراني وكيفية حماية أنفسهم.

التأكد من إمكانية استعادة البيانات:

من المهم ليس فقط إجراء نسخ احتياطي لبيانات المتجر الإلكتروني، ولكن أيضًا التأكد من إمكانية استعادتها.

- اختبر نسخك الاحتياطية بانتظام: تأكد من اختبار نسخك الاحتياطية بانتظام للتأكد من إمكانية استعادة بياناتك.

- قم بتخزين نسخك الاحتياطية في مكان آمن: قم بتخزين نسخك الاحتياطية في مكان آمن بعيدًا عن الموقع الذي يتم فيه تخزين بيانات المتجر الإلكتروني.

- ضع خطة استرداد في حالات الكوارث: ضع خطة استرداد في حالات الكوارث تحدد كيفية استعادة بياناتك في حال حدوث كارثة.

الخلاصة:

في عالم التجارة الإلكترونية المزدهر، يُصبح أمن المتاجر الإلكترونية ضرورةً حتمية لحماية بيانات العملاء ومعاملاتهم المالية، وضمان استمرارية العمل وسمعة المتجر.

يُقدم هذا المقال نظرة شاملة على مفهوم أمن التجارة الإلكترونية، وأهميته، والخطوات الأساسية لحماية متجرك الإلكتروني من التهديدات السيبرانية.

نقاط رئيسية:

مفهوم أمن التجارة الإلكترونية: يشمل مجموعة من الإجراءات والممارسات لحماية المتاجر الإلكترونية من مختلف التهديدات السيبرانية، مثل سرقة البيانات، والهجمات الضارة، والوصول غير المُصرّح به.

أهمية أمن التجارة الإلكترونية:

- حماية العملاء: ضمان سلامة بياناتهم المالية والشخصية.

- بناء الثقة: تعزيز ثقة العملاء في المتجر الإلكتروني، ممّا يُشجّعهم على الشراء.

- حماية السمعة: تجنّب الضرر الذي قد يلحق بسمعة المتجر الإلكتروني نتيجةً لهجمات سيبرانية.

- الحفاظ على استمرارية العمل: ضمان استمرارية عمل المتجر الإلكتروني دون انقطاع.

كيفية حماية متجرك الإلكتروني من التهديدات السيبرانية:

- استخدام بروتوكولات أمان قوية: مثل HTTPS و TLS و SSH و IPsec.

- تحديث البرامج بشكل دوري: بما يشمل نظام إدارة المحتوى، والإضافات، والقوالب، والمكونات.

- استخدام كلمات مرور قوية وفريدة للعملاء ولحسابات المتجر.

- مراقبة نشاط المتجر الإلكتروني: لكشف أي نشاط مشبوه.

- وضع خطة استجابة للحوادث: لتحديد الخطوات الواضحة في حال وقوع خرق أمني.

- اختيار شركة استضافة موثوقة: توفر ميزات أمان قوية وأداءً مُستقرًا ودعمًا فنيًا ممتازًا.

- استخدام برنامج مكافحة الفيروسات: لحماية خوادم المتجر الإلكتروني من البرامج الضارة.

- الاستمرار في مراقبة التهديدات: والتعرف على أحدث التهديدات الأمنية والبرامج الضارة.

- إجراء نسخ احتياطي منتظم: لبيانات المتجر الإلكتروني على أقراص ثابتة خارجية أو خدمات النسخ الاحتياطي السحابية.

- تثقيف العملاء حول مخاطر الأمن السيبراني: وتعليمهم كيفية حماية أنفسهم بشكل أفضل.

خاتمة:

إنّ اتباع الخطوات المذكورة في هذا المقال، والاستثمار في ممارسات أمن التجارة الإلكترونية، يُساهم بشكل كبير في حماية متجرك الإلكتروني من التهديدات السيبرانية، وتعزيز ثقة العملاء، وتحقيق النجاح في عالم التجارة الإلكترونية المُزدهر.

- من المهم التأكيد على أنّ التهديدات السيبرانية تتطور باستمرار، لذلك يجب على أصحاب متاجر التجارة الإلكترونية البقاء على اطّلاعٍ بآخر التهديدات وتحديث ممارسات الأمان بشكلٍ دوري.

مع اتباع هذه النصائح، يمكن لأصحاب متاجر التجارة الإلكترونية والعملاء على حدٍ سواء الاستمتاع بتجربة تسوق آمنة وموثوقة على الإنترنت.